Безопасность ip-телефонии — мифы и опровержения

VOIP, IP-телефония — система цифровой связи, обеспечивающей передачу голоса через IP-сети (локальные, интернет). Главные её преимущества — широкий функционал и простота внедрения. Многие с осторожностью относятся к её применению, оставаясь под влиянием устаревших предрассудков и мифов, которые и будут рассмотрены.

IP-телефония легко прослушивается

С момента своего появления IP-телефония обрела несколько технологий для защиты передаваемых данных:

- цифровой поток VOIP идёт по специальным выделенным сегментам сети, защищённым от внешних угроз;

- доступ к голосовому трафику ограничивается с помощью строгих правил на маршрутизаторах и файерволах (межсетевых экранах):

- активно применяются защищённые криптографическими ключами сети VPN (Virtual Private Network), прозрачно работающие в интернете;

- дополнительно используются закрытые протоколы шифрования (например, SecureRTP у Cisco).

Для совершения звонка клиент и сервер вначале обмениваются служебными данными, после них начинают передаваться голосовые данные. Для защиты служебных данных применяется протокол TLS (Transport Line Security), а для защиты голосовых данных — протокол SRTP (Secure Real Time Protocol).

Рисунок 1 Шифрование IP-телефонии

TLS — криптографический протокол для обеспечения защиты передаваемых данных между узлами в сети.

Протокол SRTP для защиты голосовых данных не влияет на качество связи — данные передаются в оригинальном виде. При использовании протокола SRTP каждый совершаемый звонок идентифицируется индивидуальным кодом, что делает невозможным его подмену и прослушивание.

При повышенных требованиях к безопасности VOIP звонков используются VPN-туннели. Содержание передаваемых данных в сети VPN доступно только авторизованным абонентам данной сети, у которых есть криптографический ключ, которым зашифрованы передаваемые данные. При этом известны и незначительные недостатки, которые учитывают при построении VPN-сетей:

- сложность сетевой структуры из-за использования промежуточных узлов шифрования данных;

- повышенная загрузка сетевого оборудования при расчете алгоритмов шифрования каждого передаваемого пакета данных;

- возможное снижение качества голосовой связи из-за введения дополнительных задержек на шифрование/дешифрование голосового пакета.

Рисунок 2 Пример работы CISCO Easy VPN

Возможна подмена телефонных номеров

Ранее были известны ситуации с подключением нелегальных VOIP-телефонов, имитирующих авторизованное устройство. Сейчас успешно работают следующие методы предотвращения несанкционированного доступа:

- установка строгих правил доступа в роутерах (в том числе и по MAC-адресу) для легального абонентского устройства с обеспечением его однозначной аутентификации;

- обеспечение аналогичной защиты и для сервера доступа (виртуальной IP-АТС) для отсечения доступа нелегальных серверов;

- авторизация в сети VOIP с помощью сертификатов RADIUS, X509.

Рисунок 3 Авторизация RADIUS в роутере CISCO CATALYST

Невысокое качество связи VOIP-телефонии

До настоящего времени это один из самых популярных мифов, берущий свое начало со времен медленных интернет-каналов с большими задержками на передачу цифрового сигнала. В то время нередки были проблемы с передачей звука (“металлический” голос, эхо, плавание громкости, выпадения слогов и фраз, делающие речь непонятной). В настоящее время сменилось несколько поколений оборудования, многократно выросли скорости каналов. Теперь, помимо беспроблемной передачи звука, без помех передается и видео.

Невысокая надежность IP-телефонии

Ранее считалось, что из-за хакерских атак на серверы IP-телефонии возможны обрывы связи. Сейчас известны и работает ряд средств защиты серверов, делающих невозможными такие ситуации:

- специальные настройки серверов, не дающих при DDOS-атаках осуществлять подмену IP-адреса;

- ограничение трафика на атакующий узел при обнаружении от него DDOS-атаки;

- установка жестких правил и ограничений для всех абонентов на ключевых серверах и узлах;

- разделение сегментов VOIP-сетей и общих сетей передачи данных.

CISCO предлагает подключение сервера системы контроля доступа CISCO ACS (CISCO Secure Access Control Server), который предлагает обеспечить безопасность совершения звонков:

- защиту междугородных разговоров от несанкционированного доступа;

- предотвращение атак DoS (Denial of Service);

- защиту от прослушивания чужих звонков.

Рисунок 4 Пример работы CISCO ACS в сети учебного заведения

Невысокий уровень защиты серверов IP-телефонии (VOIP-АТС)

Ранее были известны случаи взлома серверов IP-телефонии. Сейчас известны основные правила, при соблюдении которых такая возможность сведена к минимуму.

| Метод защиты | Описание |

| Сложные пароли | Обычный метод перебора паролей (bruteforce) требует затрат времени и вычислительных мощностей; чем пароль сложнее, тем данный метод взлома менее эффективен. |

| Запрет гостевого доступа | Запрет доступа в VOIP-сеть без персонального пароля. Отсекаются любые попытки несанкционированного доступа в сеть, совершения звонков. |

| Отключается сообщение о неверно введенном пароле |

По умолчанию многие VOIP-АТС при вводе неправильного пароля выводят сообщение об этом факте. Причем сообщения могут быть различными для зарегистрированного аккаунта и для несуществующего в системе. Известны алгоритмы подбора паролей, потому хакерский скрипт может быстро перебрать короткие имена и получить базу существующих аккаунтов. Отключение данного сообщения значительно усложнит подбор паролей. |

| Блокировка доступа после нескольких неудачных попыток входа в систему | Скрипты подбора паролей с большой скоростью генерируют различные номера и пароли в попытках подобрать пароль. Блокировка доступа при множественных ошибках доступа отсечёт такие скрипты и уменьшит нагрузку на сервера авторизации. |

| Использование индивидуального списка доступных направлений для звонков каждого абонента | Если хакер смог зарегистрироваться на VOIP-АТС, у него будет ограничен список возможных направлений звонков. Польза от взлома системы будет небольшой ввиду недоступности дорогих международных звонков. |

| Периодическая проверка системы на хакерские атаки, сохранность конфигурации сервера | Правильная настройка алгоритмов мониторинга состояния системы повышает надежность работы IP-телефонии. Любое изменение этих параметров от стандартных величин вовремя пресекает попытки вторжения хакеров на сервер. |

CISCO предлагает в межсетевых экранах дополнительные системы предотвращения вторжений (IPS) в виде встраиваемых модулей в маршрутизаторы и файерволы серий CISCO ASA 5500, Catalyst 6500.

Рисунок 5 Межсетевой экран ASA5545-K8 ASA 5545-X with SW, 8GE Data, 1GE Mgmt, AC, DES

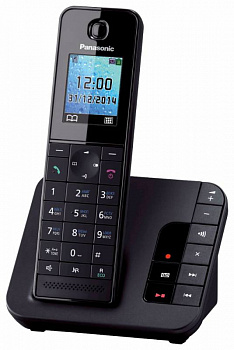

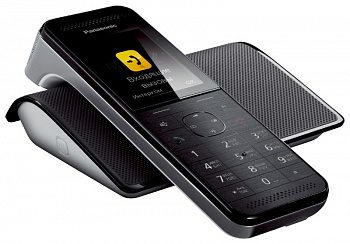

Высокая стоимость оборудования VOIP-телефонии

В прошлом стоимость VOIP-терминалов (телефонов) была весьма высокой. За последние 10-15 лет их стоимость уменьшилась в несколько раз. С активным внедрением операторами связи виртуальных IP-АТС абонентам достаточно приобрести в офис только терминалы (телефоны), коммутацией вызовов будет управлять оператор на виртуальной IP-АТС. Стоимость офисных IP-АТС уменьшилась до приемлемых величин.

Рисунок 6 IP-телефонная станция Cisco BE 6000

Большие затраты рабочего времени на запуск VOIP-сети

Все предприятия сейчас телефонизированы. В инфраструктуру связи вложены средства, технологии изучены и привычны, осуществлять глобальную перестройку сети связи — затратно как по времени, так и по средствам. Штатный IT-специалист не обладает достаточными знаниями и не обладает свободным временем для осуществления глобальных изменений. Действительно, до недавнего времени настройка, администрирование IP-телефонии были труднодоступны из-за подобных страхов. В настоящее время эти проблемы решены и не представляют особой сложности:

- на переходный период устанавливаются аналоговые VOIP-шлюзы, конвертирующие аналоговый сигнал в цифровой и обратно;

- установкой и обслуживанием VOIP-сетей занимаются компании-интеграторы.

Системный интегратор ВИСТЛАН квалифицированно и в сжатые сроки устанавливает сети цифровой связи на основе многолетнего опыта.

Товары

-

Наличие уточняйте

-

Наличие уточняйте

-

-

Есть в наличии (много)

-

Наличие уточняйте

-

Наличие уточняйте

-

Наличие уточняйте

-

Наличие уточняйте

-

Есть в наличии (достаточно)

-

Наличие уточняйте

-

Наличие уточняйте

-

Есть в наличии (мало)

-

Наличие уточняйте

-

Есть в наличии (много)

-

Наличие уточняйте

-

Наличие уточняйте

-

Наличие уточняйте

-

Наличие уточняйте

-

Есть в наличии (достаточно)

-

Наличие уточняйте

-

Есть в наличии (много)

-

Наличие уточняйте

-

Наличие уточняйте

-

Есть в наличии (достаточно)

-

Наличие уточняйте

-

Наличие уточняйте

-

Наличие уточняйте

- Комментарии

|

Менеджеры компании с готовностью ответят на ваши вопросы и оперативно подготовят коммерческое предложение.

|

Задать вопрос

|

- Наши партнеры

- Наши клиенты

- Отзывы

- Лаборатория Cisco UC

- Лицензии и сертификаты

- Наши награды

- Вакансии

- Новости и события

- Контакты

- Оплата и доставка

- Гарантии

- Блог

- Все бренды